للاطلاع على المقالات ذات الصلة التي قمت بمشاركتها حول أتمتة الشبكة، يرجى الرجوع إلى كتالوج "NetDevOps from Scratch"

في السنوات الأخيرة، مع التطور المستمر في مجال الحوسبة السحابية العالمية والنمو المستمر للأعمال التجارية، استمرت تكنولوجيا الشبكات أيضًا في التطور، وظهرت تقنية SDN. من الفكرة الأساسية الأصلية المتمثلة في فصل إعادة التوجيه والتحكم استنادًا إلى Openflow، يواصل الأشخاص التوسع في امتداد SDN، ويمكن للأشخاص حاليًا التوصل إلى إجماع على أن Openflow لم يعد شرطًا ضروريًا (ولكن فصل إعادة التوجيه والتحكم هو لا يزال شرطًا أساسيًا)، وأصبحت إمكانية برمجة الشبكة ببطء أحد المعايير المهمة لقياس بنية SDN.

تعتمد العمليات القابلة للبرمجة لمعدات الشبكة التقليدية عمومًا على بروتوكولات CLI وSNMP. سواء كانت البرامج النصية أو برامج إدارة الشبكة، فقد تم تطويرها جميعًا على هذا الأساس لتحقيق النطاق الواسع من قابلية برمجة الشبكة التي سنتحدث عنها اليوم. القدرات، وبالتالي تحقيق أتمتة العديد من السيناريوهات. تدعم بعض الأجهزة تكوين بعض واجهات الويب واستبدال التكوين العام من خلال ملف XML. هذه نادرة جدًا ولن يتم وصفها بالتفصيل في هذه المقالة.

سطر الأوامر

تدرك CLI (واجهة سطر الأوامر) التفاعل بين الإنسان والكمبيوتر من خلال سطر الأوامر. إنها مهارة ضرورية للعاملين في الشبكة. يفتح الأشخاص برنامج SSH أو Telnet على الجهاز كل يوم، ثم يلصقون التكوين ويحفظونه ويصبحون ساري المفعول. في أحد الأيام، سئم الناس من هذا النوع من التكرار، واستخدموا برنامجًا لإنشاء نصوص التكوين تلقائيًا، وتسجيل الدخول إلى الجهاز على دفعات، وإصدار التكوينات لتصبح سارية المفعول، وتحقيق الأتمتة. هذه طريقة قابلة للبرمجة عبر الشبكة. دعونا نتحدث عن المزايا التي تتوافق بشكل كبير مع تفكير الناس وأفكارهم والأنظمة التقنية الموجودة. لكن في نهاية المطاف، يفضل هذا النهج الأشخاص على أجهزة الشبكة. لديها العيوب التالية:

- هناك اختلافات كبيرة في مجموعات الأوامر بين الشركات المصنعة. ليس فقط الشركات المصنعة، ولكن إصدارات البرامج المختلفة من نفس النموذج قد يكون لها اختلافات مختلفة جدًا.

- يجب أن يكون المطورون على دراية بمجموعة الأوامر وكيفية استخدامها. هناك مخاطر أمنية على مستوى التكوين. على سبيل المثال، بنقرة من اليد، تحول المنفذ الذي أردت فتحه إلى إغلاق المنفذ…

- لا توجد متطلبات إلزامية لبروتوكولات النقل (SSH وTelnet)، وهناك مخاطر أمنية على الإنتاج.

- عملية التحليل وتوليد التكوينات معقدة للغاية. في كثير من الحالات، لا يمكن للقواعد العادية المكتوبة إلا أن تكون قريبة بشكل لا نهائي من "الحقيقة"، ولكن ليس "الحقيقة" بأكملها.

- لا توجد معاملة، وقد يسري التكوين جزئيًا وقد لا يسري جزء منه.

- لا توجد آلية تفتيش آلية وهي تعتمد بشكل كامل على الأشخاص. على سبيل المثال، أريد اختبار ما إذا كان البرنامج النصي الذي تم إنشاؤه صحيحًا. هناك طريقة، لكنها صعبة للغاية وغالباً ما يصعب تنفيذها بسهولة.

-لا توجد فكرة عن نمذجة البيانات

تعد CLI دائمًا وسيلة للتفاعل بين الإنسان والكمبيوتر. يمكن أن يمنح الشبكة قدرات برمجة معينة من خلال البرامج، ولكن بعد كل شيء، فهي ليست طريقة قابلة للبرمجة عبر الشبكة بطبيعتها. في ظل الموجة الحالية من الحوسبة السحابية وSDN، فهي غير مناسبة للنشر الآلي على نطاق واسع في الشبكة، كما أن قابليتها للبرمجة محدودة. من الصعب على الغرباء فهم صعوبة التنمية.

سنمب

SNMP (SNMP، بروتوكول إدارة الشبكة البسيط)، يمكن لهذا البروتوكول أن يدعم أنظمة إدارة الشبكة لمراقبة ما إذا كانت الأجهزة المتصلة بالشبكة لديها أي موقف يسبب اهتمام الإدارة. وهو يتألف من مجموعة من معايير إدارة الشبكة، بما في ذلك بروتوكول طبقة التطبيق ومخطط قاعدة البيانات ومجموعة من كائنات البيانات.

بالنسبة لجزء من المحتوى في ويكيبيديا، نسلط الضوء على إدارة الشبكة ومراقبتها وكائنات البيانات. يتم استخدامه لإدارة الشبكة، ويمكن تهيئته وجمعه، ويستخدم بشكل أساسي للمراقبة. يحتوي على نمذجة البيانات لتنظيم بعض الوحدات والخصائص وبيانات الحالة الخاصة بمعدات الشبكة. يتم استخدامه بشكل أساسي لأنظمة إدارة الشبكات (المراقبة في الغالب). ثم دعونا نتحدث عن عيوبه:

- ضعف القراءة. إنها تفضل "الآلة" على الإنسان. لا يمكن قراءتها عند استخدامها، كما أن بيانات النمذجة غير قابلة للقراءة. ويستخدم مجموعة شاملة من ASN.1.

-الأمن محدود. هناك ثلاثة إصدارات: v1، وv2c، وv3، ويتم تحسين الأمان بالتسلسل. ومع ذلك، فإن الأكثر شيوعًا هو الإصدار v2c، الذي يتمتع بأمان محدود. الإصدار v3 آمن جدًا حسب التصميم، ولكنه ليس عالميًا. . .

- لا توجد آلية للنسخ الاحتياطي أو الاسترداد أو التراجع. لدينا أيضًا show run وطرق أخرى لعمل نسخة احتياطية من سطر الأوامر، لكن snmp. . .

- قليل جداً من يكتب . اقرأ كثيرًا، واكتب قليلًا، ويستخدم في الغالب للمراقبة.

- عناصر البيانات التي يمكن جمعها محدودة، ولا يمكن الحصول على تكوين الجهاز بأكمله. في كثير من الأحيان نجد أنه يمكننا استخدام cli لجمعها، لكن لا يمكننا استخدام snmp لجمعها.

– هناك اختناق في الأداء. الحد الأعلى للبيانات المجمعة هو 64 كيلو بايت، ودقة المجموعة كبيرة جداً. في الشبكات الكبيرة والمعقدة، قد يستغرق الأمر دقائق أو أكثر. وهذا يسلط الضوء أيضًا على نقطة مهمة. متطلباتنا الخاصة بالتفاصيل صارمة للغاية أيضًا. في كثير من الأحيان نأمل في جمع حركة مرور المنفذ كل بضع ثوان. في الشبكات الكبيرة، أعتقد أن برامج إدارة الشبكات التقليدية هي... للتوسع في جملة أخرى، الطريقة الحالية هي القياس عن بعد (مثل gRPC) والتي يمكنها تحقيق مستوى ميكروثانية، ويتطلب بعضها مزيجًا من البرامج والأجهزة. إنها ليست شائعة بعد، ولكن في المستقبل يجب أن تكون اتجاهًا. أما متى سيأتي هذا في المستقبل ...

- منذ ولادته، تم استخدام SNMP بشكل كبير في مجال مراقبة الشبكة للحصول على بيانات للمراقبة. أدى الافتقار إلى قدرات التكوين وتعقيدها إلى قلة استخدامها في تكوين الشبكة. شبكة للقراءة فقط قابلة للبرمجة.

بروتوكول Netconf ونموذج YANG

في مواجهة الجيل القادم من الشبكات، ما نوع بروتوكولات إدارة الشبكة التي نحتاجها لتحقيق قابلية برمجة الشبكة بشكل أفضل وتحسين مستوى الأتمتة؟

اقترحت IETF الأفكار التالية في RFC3535 في عام 2002 (في الواقع هناك 33 فكرة. واستنادًا إلى المعلومات الموجودة على الإنترنت ومعرفة المؤلف، كتبت الأفكار التالية):

1. توجد واجهة قابلة للبرمجة لتكوين الشبكة

2. يمكن استخدام نفس التكوين عبر الشركات المصنعة والموديلات

3. الحاجة إلى توحيد لغة النمذجة مع سهولة القراءة

4. أكمل وظائف فحص الأخطاء والاسترداد

5. المعاملات

إذا كان لديك فكرة، فقط قم بتنفيذها. في عام 2006، اقترحت IETF بروتوكول Netconf، الذي حل المشكلات التي أثارها RFC3535. نص Netconf الأولي فقط على الإطار الأساسي وعمليات البروتوكول، وحدد الحلول التي أخذت في الاعتبار بعض مشكلات RFC3535. ولم تنص على لغة نمذجة موحدة. لذلك، دعمت بعض معدات الشركات المصنعة المبكرة فقط بعض العمليات الأساسية لـ Netconf، ولم تستخدم طبقة سفلية موحدة. لغة نمذجة البيانات

تم إصدار RFC6020 في عام 2010، وهو يقترح لغة النمذجة YANG Model وطريقة دمجها مع NETCONF. أحد التعريفات هو لغة نمذجة البيانات التي توحد منطق الموارد الأساسي بين الشركات المصنعة، والتعريف الآخر هو مجموعة أوامر موحدة لعمليات كل شركة مصنعة على بيانات التكوين وبيانات الحالة. يتم تضمين مثيلات البيانات التي تم إنشاؤها بواسطة نموذج YANG في بروتوكول Netconf. يتم دمج الاثنين مع بعضهما البعض لبناء مجموعة جديدة من واجهات الشبكة العالمية القابلة للبرمجة للعصر الجديد استنادًا إلى نموذج YANG ومدفوعًا ببروتوكول Netconf.

بعد عام 2016، تم دمج بروتوكول Netconf بشكل وثيق مع نموذج YANG وأصبح شائعًا. حتى الآن، عندما نظرنا إلى بعض جوانب برامج هندسة SDN، سمعنا هذين المصطلحين بشكل أو بآخر.

YANG وNetconf، أحدهما ثابت والآخر ديناميكي، تمامًا مثل yin وyang. لقد اشتق الاثنان عالم الشبكة القابل للبرمجة في العصر التالي. (عندما ننظر إلى مستودع YANG على جيثب، سنجد أيضًا أن أيقونته هي Tai Chi، والارتباط بين اسمه و"Yang" يكشف إلى حد ما عن أفكار التصميم الأصلية للمصمم).

بعد ذلك، سنتحدث بإيجاز عن نموذج YANG وبروتوكول Netconf. دعونا نتحدث أولاً عن لغة نمذجة البيانات YANG لنرى كيف تصف التوأم الرقمي لعالم الشبكات هذا.

نموذج يانغ

في وثيقة RFC6020، ينص الفصل الافتتاحي بوضوح على YANG، وهي لغة نمذجة البيانات لبروتوكول تكوين الشبكة. إنها اختصار للغة نمذجة بيانات الجيل التالي (Yang) الأخرى. إنها لغة نمذجة تستخدم لوصف مفاهيم الشبكة.

يدعم تعريف القوائم والقواميس وهياكل البيانات الأكثر تعقيدًا، ويدعم القيود والتعدادات وواردات المراجع وإدارة الإصدارات ومساحات الأسماء. ونظرا للمساحة، سنقدم شرحا موجزا. للحصول على معلومات مفصلة، يمكنك الرجوع إلى:

يمكنه وصف جهاز الشبكة هذا بكل بساطة بلغة منظمة. على سبيل المثال، لتعريف المنفذ:

باعتبارك موظفًا محترفًا في مجال التشغيل والصيانة، ومع القليل من أساسيات الشبكة والقليل من أساسيات البرمجة، يمكنك فهم تعريف المنفذ بشكل واضح نسبيًا. إنها بنية قائمة، ويمكن أن يكون هناك عدة. إحدى سماته هي اسم الواجهة (مفتاح أيضًا). ، فريد، غير قابل للتكرار)، بالإضافة إلى سمة السرعة وسمة الطباعة المزدوجة، وكلاهما عبارة عن سلاسل.

يتم وصف العديد من سمات جهاز الشبكة بواسطة نموذج YANG، بما في ذلك حالة التكوين وحالة التشغيل.

بهذه الطريقة، يصف نموذج YANG عالم الإنترنت باستخدام لغة منظمة. إذا كنت مهتمًا، فيمكنك قراءة منشور مدونة الإنترنت أعلاه، والذي يحتوي على وصف متعمق للغاية.

يمكن تحويلها إلى بيانات XML بشكل جيد جدًا وتغليفها في بروتوكول Netconf للإرسال (سنشرح ذلك لاحقًا):

في الوقت نفسه، ومن أجل تسوية الاختلافات بين البائعين، قامت Openconfig، بقيادة Google، بتوحيد نموذج البيانات. من الموقع الرسمي، نرى شعار "إدارة الشبكة المحايدة للبائعين والمبنية على النماذج والتي صممها المستخدمون"، والتي تم تصميمها من قبل المستخدمين والمنصات المشتركة. برمجة الشبكات المشتركة بين البائعين والمبنية على النماذج (دعونا نترجمها بهذه الطريقة أولاً). لتبسيط الأمر، هو جعل النمذجة بين الشركات المصنعة المختلفة متماثلة، بحيث عند تكوين بيانات معينة، لا يتعين عليك النظر في نموذج يانغ الخاص لكل مصنع واحدًا تلو الآخر. لكن الإنترنت يحتوي دائمًا على بروتوكولات خاصة، وستقوم الشركات المصنعة المختلفة دائمًا بإنشاء بروتوكولات خاصة جديدة وأفضل من أجل "تجربة مستخدم أفضل" و"استراتيجية عمل أفضل" (هذه هي الخطيئة الأصلية لمصنعي الشبكات). تُظهر الصورة بعض تطبيقات نموذج openconfig yang الأكثر استخدامًا.

انطلاقًا من الصورة، أعتقد أن هناك الكثير منها، والتكوينات شائعة الاستخدام كاملة نسبيًا. ولكن من الناحية العملية، يعتمد الأمر على ما إذا كانت الشركة المصنعة تدعم أيضًا نماذج اليانغ هذه. يتم دعم بعض الأجهزة ذات الإصدار الأعلى لموضوع معين بشكل أساسي. لم ألقي نظرة فاحصة على تلك المحلية بعد.

لا يمكن أن تكون الشبكات متماثلة تمامًا. بالنسبة للمهندس الذي يعمل في مجال تشغيل الشبكة وصيانتها، إنها نعمة أن يتمكن من تحقيق نفس الهدف!

يمكن العثور على openconfig في https://github.com/openconfig/public/tree/master/release/models

يمكنك العثور على نماذج يانغ خاصة على مختلف المواقع الرسمية.

بروتوكول Netconf

بعد الحديث عن نموذج يانغ، دعونا نتحدث عن بروتوكول Netconf. يحدد نموذج يانغ الوصف الرقمي لعالم الشبكة، ويحدد نموذج Netconf الحصول على (الحصول) على البيانات وتعديلها (تكوينها).

يقوم Netconf بتغليف بيانات العالم الموصوفة في نموذج يانغ لتحقيق إدارة عالم الشبكة.

يتم تغليف بيانات Yang في ملف XML ومن ثم إدارتها من خلال بروتوكول Netconf. إنه بروتوكول ذو فكرة متعددة الطبقات، يصف بعض تفاصيل البروتوكول بطريقة هرمية. دعونا ننظر إلى الصورة أعلاه.

-الإرسال: يتم إرسال Netconf عبر بروتوكول SSH، وهو موجه نحو الاتصال وله ضمانات أمنية.

-الرسالة: قم بإجراء مكالمة عن بعد بجهاز الشبكة من خلال RPC، ويصدر مدير الشبكة طلب RPC، ويستأنف جهاز الشبكة الرد على RPC.

-العملية: هذه هي روح Netconf. وهو يدعم الحصول على (بيانات التكوين والتشغيل)، وget-config (الحصول على بيانات التكوين، ويمكن أن يحتوي الجهاز على بيانات تكوين متعددة، واحدة قيد التشغيل، وبدء تشغيل واحد، ومرشحين متعددين للمرشحين)، وتحرير -config (تكوين معلمات جهاز الشبكة، ويدعم الإضافة، الحذف والتعديل)، حذف التكوين، نسخ التكوين (نسخ التكوين إلى الوجهة، يمكن أن تكون الوجهة بروتوكول نقل الملفات، ملف أو تكوين قيد التشغيل، وما إلى ذلك)، قفل\فتح (قفل التكوين لمنع تعارضات التكوين أو الفشل الناجم عن عمليات متعددة العمليات) وما إلى ذلك.

- البيانات: البيانات هي بيانات يانغ ملفوفة في ملف XML. كما هو الحال مع المنفذ الذي وصفناه أعلاه، فإن البيانات المنظمة سهلة البرمجة. يستخدم لوصف البيانات المراد تكوينها أو حذفها أو الحصول عليها.

هذه هي الطبقات الأربع لـ Netconf. يتواصل طرف التحكم وجهاز الشبكة من خلال Netconf، من خلال بروتوكول ssh التقليدي، باستخدام نظام Netconf الفرعي، والمنفذ الافتراضي هو 830. كما هو موضح أدناه:

هذا الشكل يوضح التفاعل باستخدام ssh الخام، ولكن في الحقيقة نحن ننفذ هذه العملية من خلال البرمجة. سأوضح لك طريقة تنفيذ البرمجة لاحقًا.

يقوم Netconf بتكوين أجهزة الشبكة. تتم عملية التفاعل تقريبًا كما يلي:

هذه الصورة منخفضة جدًا، ويمكنك أيضًا أن ترى أنني رسمتها... إن فهمي لـ Netconf هو كما هو مذكور أعلاه. أعتقد أن هناك العديد من الصور غير الصحيحة على الإنترنت، والعديد من سلوكيات وكيل الخادم غير صحيحة. هذا ما أشعر به بشكل حدسي عندما أقوم بتسجيل الدخول إلى الجهاز، وبالطبع فهو يتوافق مع الوثائق الرسمية.

يمكننا إلقاء نظرة على بعض أمثلة Netconf:

مرحبا، بناء الرابط.

لقد رأينا عدة كلمات رئيسية، إصدار Netconf، نموذج YANG المدعوم، معرف الجلسة. وفي الوقت نفسه، يشير hello إلى مساحة الاسم التي نعمل فيها. وفي هذه الحالة، فهو الإصدار المقابل من Netconf.

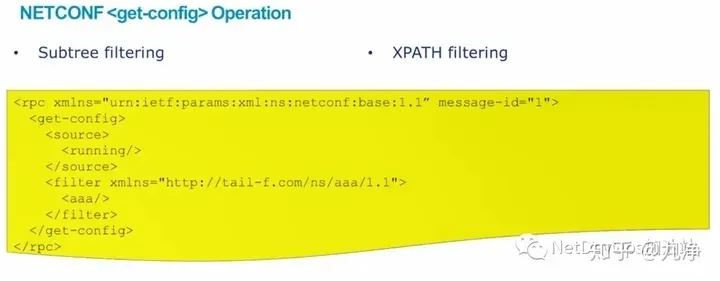

احصل على التكوين

إحدى معلمات get-cofig هي المصدر، حيث يتم الحصول على بيانات التكوين (التشغيل أو بدء التشغيل أو غير ذلك). معلمة أخرى هي عامل التصفية، أي البيانات التي يتم الحصول عليها من نموذج البيانات الموصوف بواسطة نموذج يانغ. يتوافق هذا مع الإمكانية التي تم إرسالها في الأصل بواسطة جهاز الشبكة. في حالة النجاح، سيتم إرجاع بيانات التكوين المقابلة.

الحصول على التكوين أو تشغيل البيانات

يشبه get-config، ولكن ما يتم الحصول عليه هو تشغيل التكوين (الفهم الشخصي) أو تشغيل البيانات. يمكن تحديد عامل التصفية.

نسخ التكوين

تحتوي عملية النسخ على معلمتين، المصدر والوجهة. الرد الناجح يكون بعلامة موافق.

تحرير التكوين

عند تحرير التكوين، حدد عنصر البيانات المراد تحريره ومساحة اسم الإمكانية والتسمية المقابلة. على سبيل المثال، يتم ذلك لتكوين dhcp، الذي يصفه نموذج yang http://tail-f.com/ns/example/dhcp.

أغلق الجلسة بأناقة

يتم إرسال هذا النوع من الرسائل ذهابًا وإيابًا في SSH. نحن فقط نستخرج جزءًا من الرسالة لتسهيل فهم الجميع.

ثم قم ببساطة بإضافة بعض المحتوى كمرجع.

-يعتمد Netconf على الجلسة، وسيكون لكل نجاح معرف جلسة.

- كل طلب له معرف رسالة، طالما أنه يكبر تدريجيا

- يمكن قفل تكوين البيانات وحصرها وتشغيلها من خلال القفل.

-Netconf عبارة عن معاملات، ويتم تنفيذ العمليات كلها أو لا شيء. في الوقت نفسه، وفقًا لوثائق الموقع الرسمي، فإن هذه المعاملات مخصصة لتكوين أجهزة الشبكة N، أي أن تعدد أشكال التكوين لمرة واحدة يمكن أن يدعم المعاملات. لكني لم أفعل ذلك بعد…

-Netconf يدعم الاشتراك. من حيث أداء الجهاز، فإن ترتيب الحجم يبلغ حوالي 5 جلسات. يمكنني الاشتراك في عنصر بيانات معين وسيقوم الجهاز بإعلامي عند تغييره.

- القدرة، هكذا أفهمها. يرسل جهاز الشبكة إصدار Netconf وYANG Model، وترسل محطة التحكم إصدار Netconf. فقط عندما يتطابق إصدار Netconf مع الإصدارين يمكننا المتابعة. هذا هو شعوري البديهي. أي نصيحة هي موضع ترحيب.

- ستحدد عمليات مثل الحصول على التعديل البيانات المطلوب تغييرها، والتي يمكن تصفيتها باستخدام عامل التصفية.

-نسخ التكوين يدعم نسخ مجموعة كاملة من التكوينات من مكان إلى مكان ما. يمكن أن يكون المكان عبارة عن ملف FTP وتشغيله وبدء التشغيل وتكوينات المرشح على الجهاز.

-يدعم Netconf أيضًا التحقق من التكوين باستخدام عملية التحقق من الصحة.

لا يزال هذا المقال يأمل في تعميم العلم، ولن أخوض في التفاصيل. يمكنك قراءة بروتوكولات RFC ذات الصلة، وهي في الواقع ليست طويلة جدًا.

من الناحية العملية، استنادًا إلى بعض البرامج مفتوحة المصدر، مثل ncclient الخاص بـ python، يمكننا بسهولة تكوين أجهزة الشبكة تلقائيًا وتحقيق قابلية برمجة الشبكة. هذه هي مهمة Netconf وYANG Model.

يقرأ موظفو الشبكة تعريفات نموذج YANG المنسقة جيدًا ويستخدمون لغات البرمجة ذات الصلة لتنفيذ عمليات قابلة للبرمجة على أجهزة الشبكة بناءً على العمليات المحددة بواسطة Netconf. بهذه الطريقة، يتم تشكيل المسار إلى برمجة الشبكة.

دعونا نتوسع ونتخيل أن نموذج YANG قد حدد بنية البيانات لجهاز الشبكة. يمكننا تشغيله من خلال Netconf. هل يمكن تشغيله أيضًا من خلال بروتوكولات أخرى؟

الجواب نعم. في الواقع، تم اشتقاق العديد من البروتوكولات الأخرى من Netconf، مثل RESTConf. كما هو مبين أدناه،

يحدد نموذج YANG (العامة والمحلية) بنية البيانات، والتي توجد فوقها بروتوكولات إدارة الشبكة الجديدة، Netconf، RESTCon، gRPC، وما إلى ذلك. وبهذه الطريقة، يمكننا تشغيل أجهزة الشبكة من خلال RESTConf استنادًا إلى HTTP RESTful API، ويمكننا أيضًا تشغيل الشبكة الأجهزة من خلال Netconf استنادًا إلى SSH، أو يمكننا تشغيل أجهزة الشبكة من خلال gRPC استنادًا إلى HTTP2.0. تعتمد جميعها على YANG مع بنية بيانات جيدة. النموذج، وكتابة البيانات المقابلة، وتغليفها في ملف xml أو json لبرمجة أجهزة الشبكة. هذا هو مستقبل برمجة الشبكة. على وجه الدقة، فهو برنامج مدفوع بالنموذج، وقابلية برمجة الشبكة القائمة على النموذج. يركز مهندسو الشبكات تدريجيًا على معلمات الجهاز بدلاً من مجموعة الأوامر، ويقومون بتكوين معلمات الشبكة من خلال قراءة نموذج البيانات المقابل.

وفي النهاية أكتب لماذا يجب أن أفتح هذا الحساب العام. لقد درست علوم الكمبيوتر والتكنولوجيا عندما كنت في المدرسة. بعد دخولي مكان العمل، كنت منخرطًا في أعمال تشغيل وصيانة الشبكة. بالتفكير في الأمر، قد يكون السبب وراء تقسيمي إلى فرق هو أنني كنت طالبة دراسات عليا في معهد أبحاث تكنولوجيا الشبكات (دليل مضحك). منذ البداية، شاركت في عمليات الشبكة. وفي المرحلة اللاحقة من التشغيل والصيانة، تم استخدام الأدوات لتبسيط العمل وتحسين الكفاءة بناءً على واجهة سطر الأوامر (CLI). وفي وقت لاحق، تم تطوير الأدوات تدريجيًا إلى تطبيقات ويب منظمة على أساس BS. لقد تعرضوا باستمرار للتقنيات الجديدة واستمروا في إثراء الوظائف الجديدة.

ولحسن الحظ، فقد تمكنوا من اللحاق بركب تطوير التكنولوجيا مفتوحة المصدر وSDN، وانتقلت تدريجيًا إلى العمل في NetDevOps واستخدمت مهاراتي في البرمجة لتحسين قدرات التشغيل والصيانة للفريق. لقد استمتعت أيضًا بكتابة هذا السطر من التعليمات البرمجية. مع تقدم عملية الكتابة، تم اكتشاف تدريجيًا أن NetDevOps يجب أن يكون مهارة يجب أن يتمتع بها كل مهندس شبكات في المستقبل (الجميع يصب الزيت على النار)، حتى يتمكنوا من تحقيق التخطيط عالي المستوى والتنفيذ السريع. إذا نظرنا إلى بعض المعلومات على الإنترنت، لنكون صادقين، هناك القليل جدًا في الصين، والجو المحلي ليس قويًا جدًا. تعتمد العديد من البرامج المحلية على CLI القديم وSNMP، ولا يزال الجميع يستخدم أدوات النص وأدوات SSH للعمل. لذلك آمل أن أكونيمكنني تعليم الآخرين كيفية صيد الأسماك، ومشاركة خبرتي (الحفر) ومهاراتي مع المزيد من مهندسي تشغيل وصيانة الشبكة، وأبذل قصارى جهدي. قال شياو تشو إنه يمكنك تعلم شيء ما لتقليل عبء العمل لديك، ومن خلال التركيز على المستقبل البعيد، يمكن أن يتطور تشغيل الشبكة المحلية وصيانتها حقًا نحو الأتمتة.

في المستقبل سأقوم بتسجيل بعض الفيديوهات وكتابة بعض المقالات. إنه أمر شاق حقًا أن تكتب مستندًا. مرحبًا بكم في الاشتراك والجمع والنقر على الإعجاب والمشاهدة.

الملحق: العمليات المشتركة Netconf

تصميم حلول DWDM OTN وعرض الأسعار، يرجى التواصل معي، تايلور هوانغ